IDS (Intrusion Detection System)와 IPS (Intrusion Prevention System)은 네트워크 보안에서 사용되는 중요한 개념입니다.

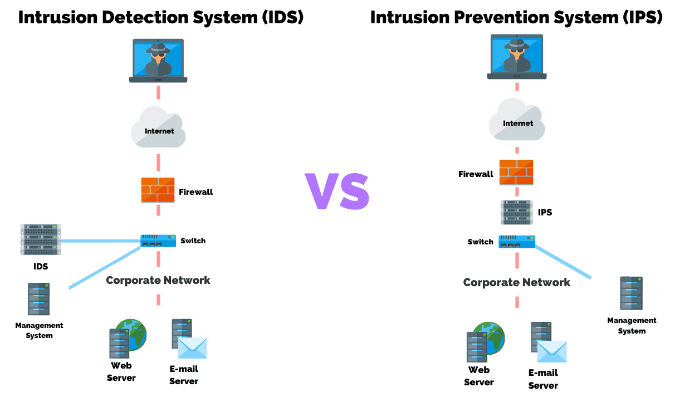

IDS는 네트워크 상에서의 침입을 탐지하기 위한 시스템으로,

네트워크 트래픽을 모니터링하고 악성 행위나 침입 시도를 감지합니다.

IDS는 시그니처 기반과 행위 기반 두 가지 주요 방식으로 동작할 수 있습니다.

IDS는 침입을 탐지하는 역할을 하기 때문에, 알림을 보내거나 로그로 남기는 등의 대응 조치가 필요합니다.

IPS는 침입을 감지하는 것뿐만 아니라, 감지된 침입을 차단하거나 방지하기 위한 시스템입니다.

탐지된 침입을 자동으로 차단하거나 방지하는 기능을 가지고 있습니다.

IDS는 침입을 탐지하여 보안 관리자에게 알림을 전달하고, IPS는 침입을 탐지하고 차단하여 시스템을 보호합니다.

.

IDS는 네트워크 트래픽을 모니터링하여 악성 행위나 침입 시도를 탐지하는 역할을 합니다.

일반적으로 IDS는 네트워크 내부에 위치하며, 네트워크 스위치나 허브에 연결되어 트래픽을 감지하고 분석합니다.

IDS는 트래픽을 실시간으로 모니터링하고,

미리 정의된 시그니처 패턴이나 행위 기반 알고리즘을 사용하여 침입을 탐지합니다.

탐지된 침입은 알림을 보내거나 로그로 남깁니다.

IDS는 주로 네트워크의 진입점에 위치하여 네트워크 전체를 모니터링할 수 있도록 설치됩니다.

반면, IPS는 IDS의 기능을 포함하면서 추가적으로 감지된 침입을 차단하거나 방지하는 기능을 가지고 있습니다.

IPS도 마찬가지로 네트워크 내부에 위치하며, IDS와 동일한 위치 요구 사항을 가지고 있습니다.

IPS는 네트워크 트래픽을 실시간으로 모니터링하고, 탐지된 침입에 대해 즉각적으로 대응합니다.

중앙 집중식 IDS/IPS는 네트워크의 중앙에 위치하여 전체 트래픽을 모니터링하고 분석합니다.

분산식 IDS/IPS는 여러 위치에 여러 개의 IDS/IPS를 배치하여 트래픽을 분산하여 처리합니다.

호스트 기반 IDS/IPS는 개별 호스트에 설치되어 해당 호스트의 트래픽을 감시하고 보호합니다.

IDS와 IPS의 탐지 방식은 주로 시그니처 기반 탐지와 행위 기반 탐지로 구분됩니다.

시그니처 기반 탐지는 미리 알려진 공격 패턴에 대한 시그니처를 사용하여 침입을 탐지하는 방식입니다.

IDS/IPS는 사전에 수집한 공격 시그니처 데이터베이스와 비교하여

트래픽에서 공격 시그니처와 일치하는 패턴을 찾습니다.

이 패턴은 특정 악성 코드, 공격 도구, 악성 URL 등과 관련된 정보로 구성됩니다.

시그니처 기반 탐지는 이미 알려진 공격에 대해서는 효과적이지만,

새로운 형태의 공격이나 변형된 공격에 대해서는 제한적일 수 있습니다.

행위 기반 탐지는 시스템의 정상적인 동작을 학습하고, 비정상적인 행위를 탐지하는 방식입니다.

IDS/IPS는 네트워크 트래픽이나 시스템 로그를 분석하여 정상적인 행위 패턴을 학습하고,

이를 기반으로 비정상적인 행위를 식별합니다.

예를 들어, 특정 호스트에서 대량의 데이터 전송이 이루어지거나,

알려지지 않은 포트로의 접근 시도 등이 비정상적인 행위로 간주될 수 있습니다.

행위 기반 탐지는 실시간으로 변화하는 공격에 대해서도 탐지할 수 있는 장점을 가지고 있습니다.

또한, 최근에는 기계 학습 및 인공지능 기술을 활용한 탐지 방식도 사용되고 있습니다.